Marzyliście kiedyś o tym, że komunikator z pierwszy Metal Gear Solidów nieco się rozrósł i stał się grą? Serio? Poważnie? No dobra… to właśnie powstawała...

Recenzja Cyber Ops. Operator, zabierz mnie stąd!

Spis Treści

Hackowanie to temat który fascynuje,chyba każdą osobę która kiedykolwiek weszła na sensowny poziom obsługi komputera. Jeżeli tylko zdarzyło Wam się odpalić DOSa, chociażby po to, żeby sformatować dysk C:, albo nawet odpaliliście linię komend, żeby sprawdzić adres MAC swojej karty sieciowej, albo spingować dowolny serwis internetowy, celem sprawdzenia pingu nowo wykupionej usługi szerokopasmowej (pozdrawiam millenialsów) to prawdopodobnie wiecie o czym mówię. Z hackowaniem nieodłącznie wiąże się pewien rodzaj estetyki, która w oczywisty sposób komunikuje odbiorcy, że tak - tutaj będą działy się rzeczy, o których technologom się nawet nie śniło. Taką grą jest Cyber Ops. Niestety, w tym przypadku jest to obietnica bez pokrycia.

Twórcy z debiutującego studia Octeto Studios kuszą nas obiecująco brzmiącym konceptem. Wcielamy się w rolę dowódcy drużyny elitarnych komandosów, który wspierać ich będzie nie tylko w podejmowaniu decyzji co do tego gdzie i kiedy uderzyć, ale przede wszystkim swoimi zdolnościami hackowania i przejmowania kontroli nad sprzętem elektronicznym: kamerami, automatycznymi drzwiami, działkami autonomicznymi i tym podobnymi. Wszystko to, aby wspomóc fikcyjny kraj “Baltii” w utrzymaniu niepodległości w ramach cichej wojny z potężnym sąsiadem, który próbuje wywołać skandal międzynarodowy poprzez ataki na premiera trzeciego kraju, odwiedzającego Baltię w ramach misji dyplomatycznej (możecie domyślać się prawdziwego znaczenia tej banalnej aluzji).

GramTV przedstawia:

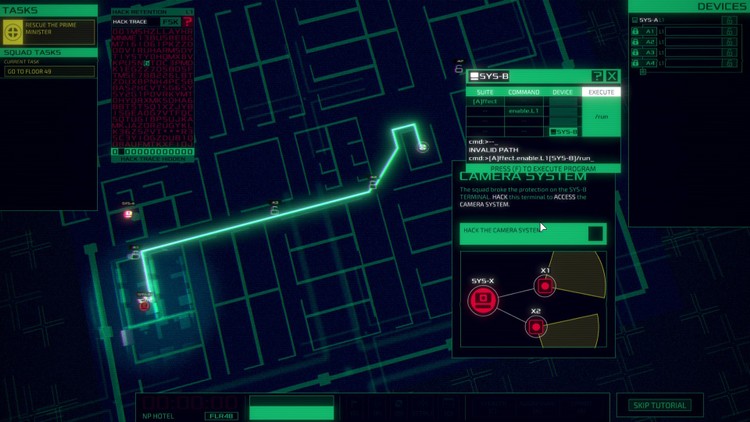

Na każdym z poziomów znajdziemy terminale, do których musimy się dostać i uzyskać dostęp (nasi żołdacy używają “net-daggera”, który zapewnia nam fizyczne dojście). Następnie wykonujemy kilka klików na klawiaturze, które mają zasymulować wpisywanie komend, a później bawimy się w proste gierki zręcznościowe, które mają na celu udawane “unikanie” wykrycia. Żeby było ciekawiej, musimy od czasu do czasu poświęcić im chwilę uwagi, bowiem gierki chociaż bardzo proste, trwają tak długo jak chcemy utrzymać dostęp. Po przejęciu kontroli nad terminalem (zazwyczaj jest ich kilka, obsługują część urządzeń z danego poziomu) możemy np. otwierać i blokować drzwi, przejmować kontrolę nad kamerami, zmuszać działka automatyczne do atakowania przeciwników (a niektórych, np. cyborgi, pokonamy tylko w ten sposób) i tak dalej. Mamy też możliwość skanowania danych obszarów - trzeba tylko pamiętać, że jesteśmy związani ograniczeniem naszej “mocy obliczeniowej”, a więc jednocześnie możemy na przykład skanować tylko cztery punkty na mapie.